En el mundo de la ciberseguridad, los paradigmas están cambiando rápidamente. Durante décadas, las VPN (Redes Privadas Virtuales) fueron la solución estándar para permitir el acceso remoto seguro a los recursos corporativos. Sin embargo, con el aumento del teletrabajo, la migración a la nube y la creciente sofisticación de las amenazas cibernéticas, las VPN han quedado obsoletas en muchos aspectos.

En este artículo, exploraremos por qué el Zero Trust Network Access (ZTNA) está reemplazando a las VPN como la solución de acceso seguro preferida, y cómo este enfoque moderno se adapta a las necesidades de las empresas en la era digital.

1. El antiguo paradigma: El perímetro de seguridad tradicional

Hace unos años, el perímetro de seguridad de una empresa estaba claramente definido: era la oficina física o el data center. Dentro de este perímetro, se implementaban medidas de seguridad como:

- Firewalls perimetrales: Para filtrar el tráfico entrante y saliente.

- Proxys: Para controlar y monitorear el acceso a Internet.

- Sistemas de detección de intrusiones (IDS): Para identificar actividades sospechosas.

En este modelo, los empleados accedían a los recursos corporativos directamente desde la red interna, que se consideraba segura. Sin embargo, con la llegada del teletrabajo, este enfoque se volvió insostenible.

2. El desafío del teletrabajo y las VPN

Con el aumento del trabajo remoto, las empresas comenzaron a utilizar VPN para permitir que los empleados accedieran a los recursos corporativos desde fuera de la oficina. Aunque las VPN fueron una solución efectiva en su momento, presentan varios problemas:

- Cuellos de botella: Cuando muchos usuarios se conectan simultáneamente, la VPN puede saturarse, ralentizando el acceso.

- Complejidad de enrutamiento: Configurar y mantener una VPN puede ser complicado, especialmente para empresas con múltiples ubicaciones.

- Falta de granularidad: Una vez que un usuario se conecta a la VPN, tiene acceso a toda la red interna, lo que aumenta el riesgo de ataques internos.

- Vulnerabilidades: Las VPN pueden ser explotadas por ciberdelincuentes si no se configuran correctamente.

En resumen, las VPN ya no son suficientes para garantizar la seguridad en un mundo donde el perímetro de seguridad ya no está claramente definido.

3. El nuevo paradigma: El perímetro está donde están los usuarios

En lugar de depender de un perímetro físico, el enfoque moderno de la ciberseguridad se basa en la idea de que el perímetro está donde están los usuarios. Esto significa que la seguridad debe seguir a los empleados, sin importar desde dónde se conecten. Aquí es donde entra en juego el Zero Trust Network Access (ZTNA).

4. ¿Qué es ZTNA?

Zero Trust Network Access (ZTNA) es un modelo de seguridad que se basa en el principio de «nunca confíes, siempre verifica». A diferencia de las VPN, que otorgan acceso completo a la red interna una vez que el usuario se autentica, el ZTNA proporciona acceso granular y seguro a aplicaciones y recursos específicos, sin exponer la red interna.

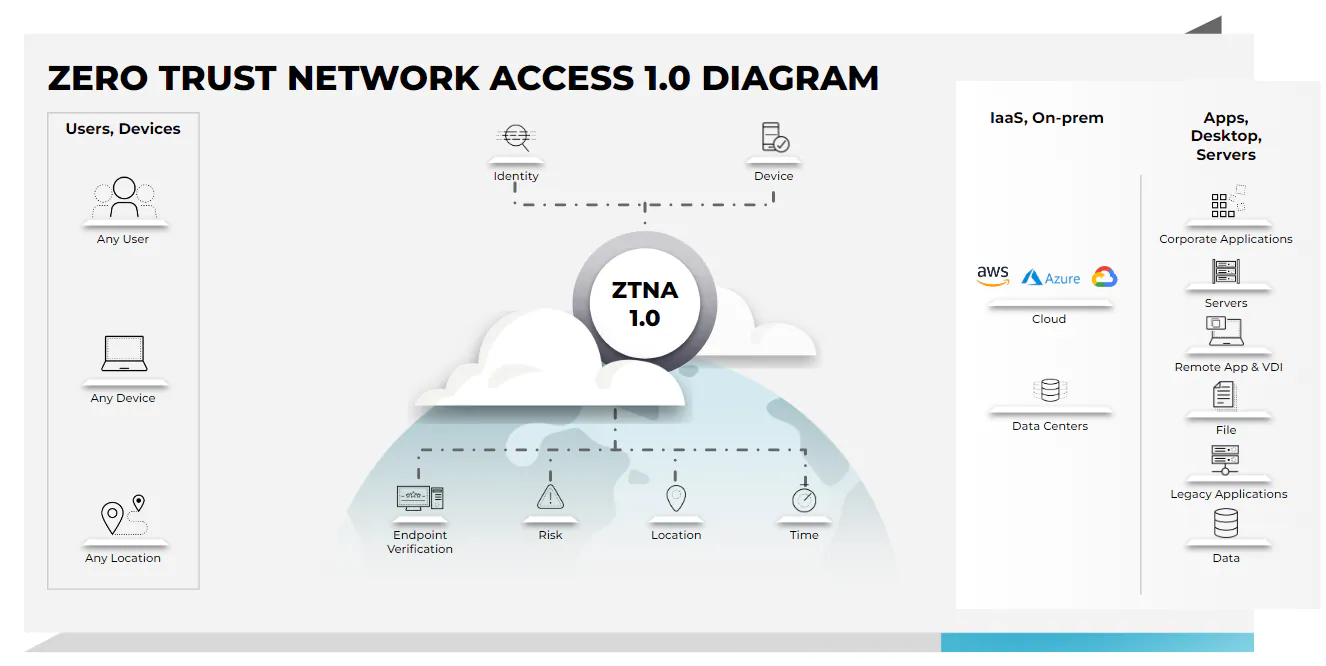

5. ZTNA 1.0: La primera generación

El ZTNA 1.0 fue la primera iteración de esta tecnología y sentó las bases para el acceso seguro basado en Zero Trust. Sus características principales incluyen:

- Acceso basado en identidad: Los usuarios solo pueden acceder a los recursos después de autenticarse y verificar su identidad.

- Aislamiento de aplicaciones: Las aplicaciones no están expuestas directamente a Internet, lo que reduce el riesgo de ataques.

- Acceso granular: Los usuarios solo tienen acceso a las aplicaciones específicas que necesitan, en lugar de a toda la red.

Aunque el ZTNA 1.0 fue un avance significativo, tenía algunas limitaciones:

- Falta de verificación continua: Una vez que el usuario se autenticaba, no se realizaban verificaciones adicionales.

- Enfoque en aplicaciones internas: No gestionaba de manera efectiva el acceso a aplicaciones en la nube o clouds públicas.

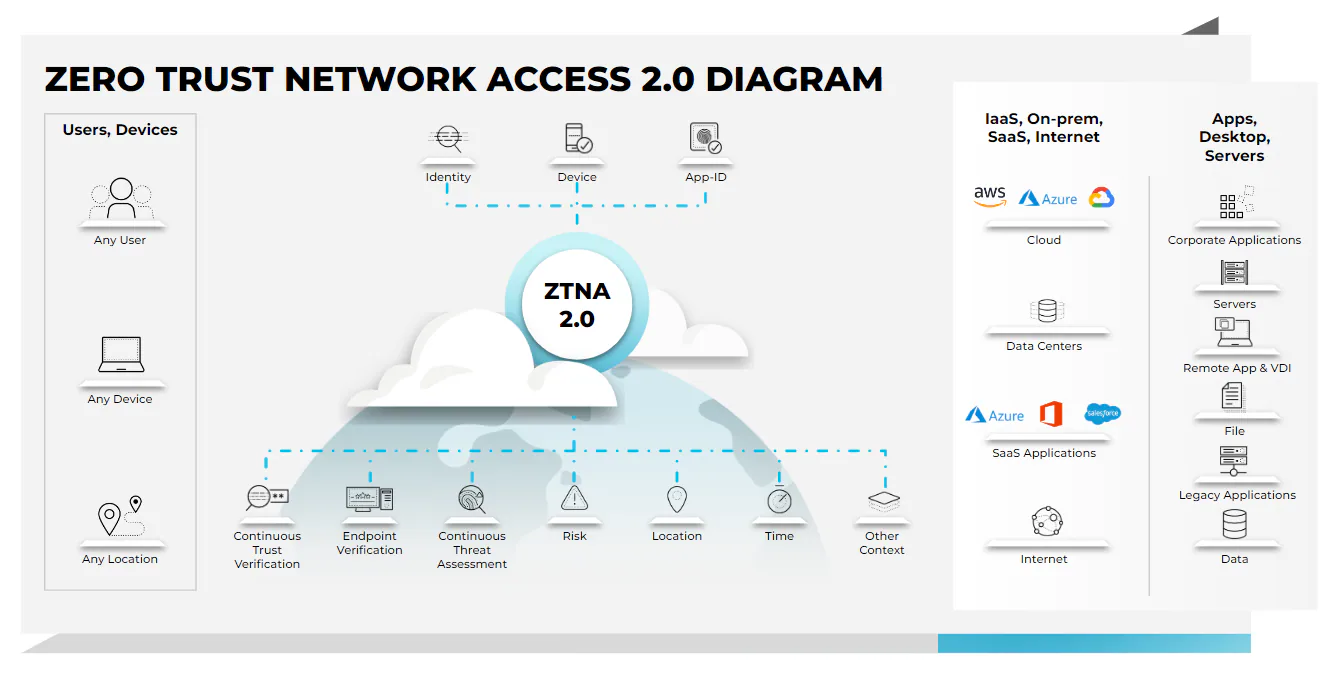

6. ZTNA 2.0: La evolución del Zero Trust

El ZTNA 2.0 es la evolución del concepto original, diseñado para abordar las necesidades de las empresas modernas. Aquí te explicamos cómo funciona:

6.1. Política de seguridad en los dispositivos de los usuarios

- Cada dispositivo de usuario tiene una política de seguridad integrada, lo que garantiza que cumpla con los estándares de la empresa antes de permitir el acceso.

- Esto incluye verificar que el dispositivo tenga el software antivirus actualizado, parches de seguridad instalados y configuraciones adecuadas.

6.2. Acceso a través de una red privada

- Los usuarios se conectan a una nube ZTNA a través de una red privada, lo que garantiza que el tráfico esté cifrado y protegido.

- Solo pueden acceder a las aplicaciones publicadas en la nube ZTNA, lo que reduce el riesgo de exposición innecesaria.

6.3. Verificación continua del usuario y el dispositivo

- El ZTNA no solo verifica la identidad del usuario, sino también la postura de seguridad del dispositivo.

- Si el dispositivo está infectado con malware o no cumple con las políticas de seguridad, se le deniega el acceso.

6.4. Gestión de acceso a aplicaciones cloud y públicas

- El ZTNA no se limita a las aplicaciones internas. También gestiona el acceso a aplicaciones en la nube (como Office 365 o Salesforce) y a clouds públicas (como AWS o Azure).

- Esto permite a las empresas implementar un enfoque de seguridad consistente en todos sus entornos.

7. Diferencia entre ZTNA 1.0 y ZTNA 2.0

| Característica | ZTNA 1.0 | ZTNA 2.0 |

|---|---|---|

| Enfoque de Acceso | Basado en conexiones únicas (por aplicación) | Acceso continuo y dinámico (multiaplicación) |

| Modelo de Confianza | «Confiar una vez» (al inicio) | «Verificar siempre» (monitoreo continuo) |

| Segmentación | Limitada (microsegmentación básica) | Avanzada (aislamiento completo de cargas de trabajo) |

| Visibilidad | Logs básicos de conexión | Monitoreo en tiempo real y análisis de comportamiento |

| Protección contra Amenazas | Protección estática (autenticación inicial) | Protección adaptativa (detección de anomalías, MITM, etc.) |

| Experiencia del Usuario | Puede requerir múltiples autenticaciones | Acceso fluido con SSO y políticas contextuales |

| Escalabilidad | Adecuado para entornos pequeños/medianos | Diseñado para entornos híbridos y multicloud |

| Compatibilidad | Funciona principalmente con aplicaciones específicas | Soporta aplicaciones legacy, cloud y SaaS |

| Arquitectura | Basado en proxy (punto a punto) | Enfoque más distribuido (mesh de servicios) |

| Ejemplo de Proveedores | Soluciones tempranas de ZTNA (ej. Pulse Secure) | Modernas (ej. Palo Alto Prisma Access, Cloudflare Zero Trust) |

Diferencias Clave:

- ZTNA 1.0 se centra en reemplazar VPNs con acceso granular pero sin monitoreo continuo.

- ZTNA 2.0 incorpora Zero Trust continuo, verificando identidad, dispositivo y contexto en tiempo real, incluso después de conceder acceso.

8. Conclusión

El ZTNA 2.0 representa el futuro de la ciberseguridad, ofreciendo un enfoque más flexible, seguro y escalable que las VPN tradicionales. Al adoptar este modelo, las empresas pueden garantizar que sus empleados tengan acceso seguro a los recursos que necesitan, sin importar desde dónde se conecten.

En NexoCyber Networks, estamos comprometidos con ayudarte a implementar soluciones de seguridad modernas como el ZTNA. Si estás listo para decir adiós a las VPN y dar la bienvenida a una nueva era de seguridad, ¡contáctanos hoy mismo!

Innovaciones que conectan, soluciones que transforman.