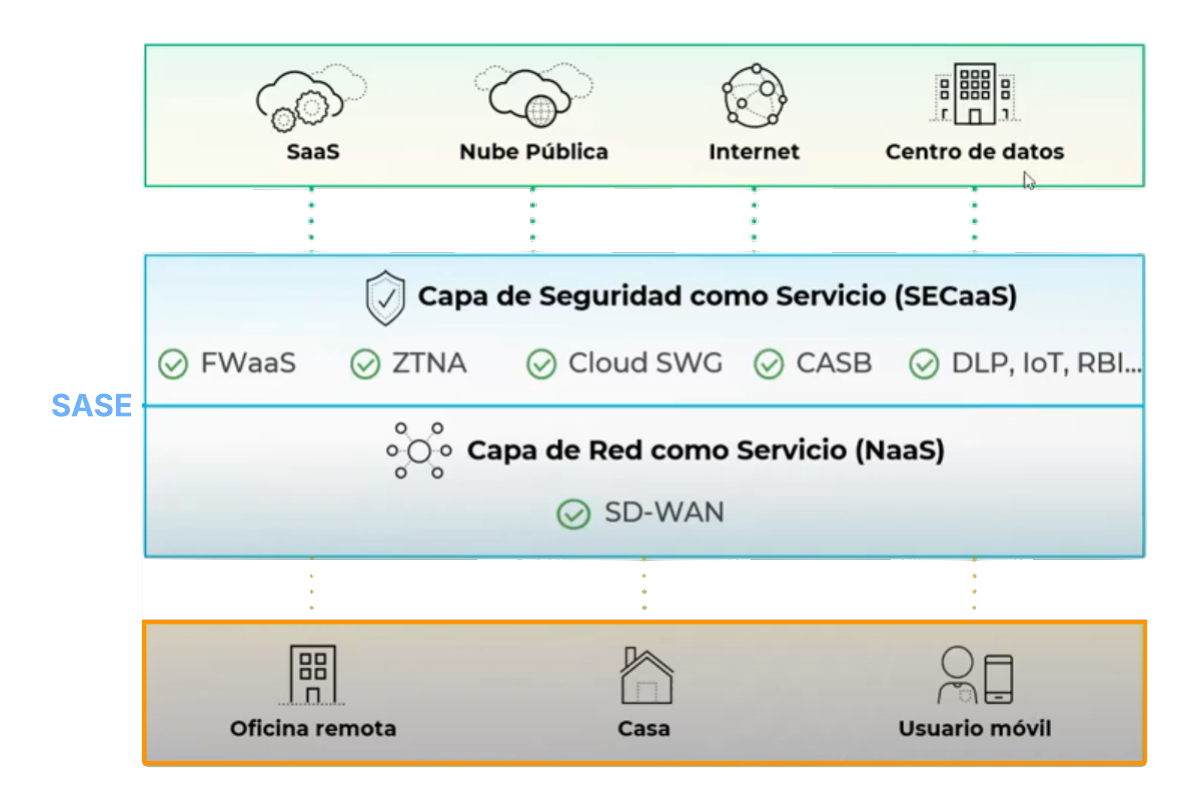

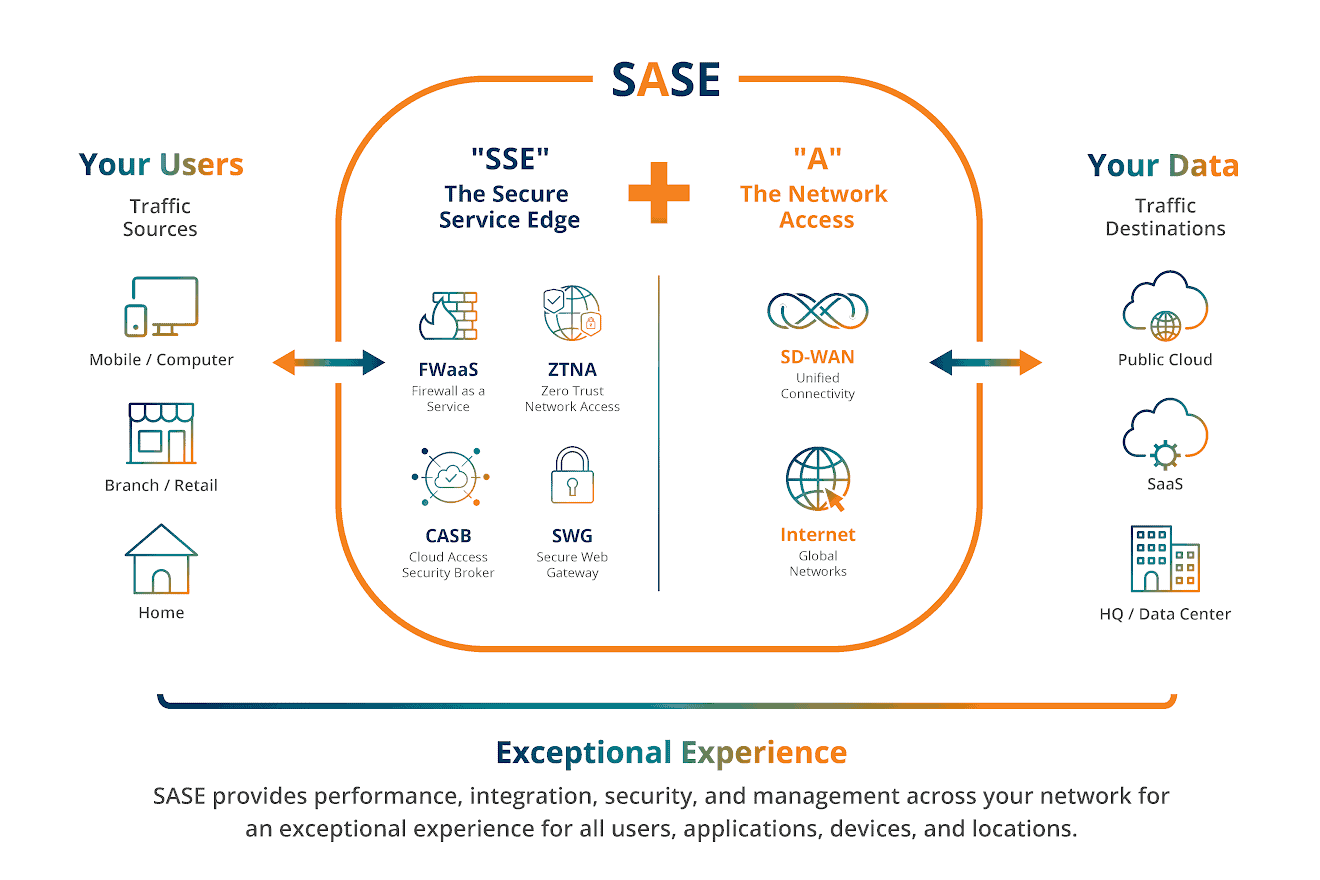

En este sector la claridad es fundamental, y tanto la terminología SASE como la más recientemente acuñada de borde de servicio de seguridad (SSE), pueden resultar un poco confusas. La diferencia entre SASE y SSE a alto nivel es: SASE aúna la seguridad y las redes, mientras que SSE sólo reúne las medidas de seguridad en una única instancia de nube. Esta suele ser la razón por la que muchos consideran que SSE es un subconjunto de la arquitectura más amplia SASE. Veamos con más detalle qué distingue a SASE de SSE y por qué ambos conceptos son tan fundamentales para construir las arquitecturas de seguridad y redes del futuro centradas en la nube.

🌐 ¿Por Qué SASE ?

«SASE (Secure Access Service Edge) es la fusión de redes (SD-WAN) y seguridad (FWaaS, ZTNA, CASB) en un único servicio en la nube o onpremise, entregado desde puntos globales cercanos al usuario.»

Analogía clave:

«Imagina que tu red corporativa es una ciudad. SASE es el GPS + guardaespaldas que guía y protege a cada ciudadano (usuario/app) desde cualquier lugar, sin necesitar murallas (firewalls físicos).»

🚀 Los 5 Pilares Fundamentales de SASE: Cuando Redes y Seguridad Se Unen

1. SD-WAN Inteligente

La evolución natural de las redes corporativas

El SD-WAN revoluciona la conectividad empresarial al permitir la combinación inteligente de múltiples tipos de enlaces (MPLS, fibra óptica, 4G/5G e Internet convencional). A diferencia de las costosas líneas MPLS tradicionales, esta tecnología posibilita el uso de conexiones de Internet más económicas de diferentes proveedores, reduciendo costos sin sacrificar rendimiento.

¿Cómo transforma las operaciones?

- Gestión dinámica del tráfico: Prioriza automáticamente aplicaciones críticas (como VoIP o videollamadas) sobre tráfico menos urgente.

- Resistencia a fallos: Si una conexión presenta latencia alta o pérdida de paquetes, el tráfico se redirige sin interrupciones.

- Simplificación operativa: Elimina la necesidad de configuraciones manuales en cada ubicación mediante gestión centralizada.

2. Firewall como Servicio (FWaaS)

La muerte del firewall físico y el nacimiento de la seguridad en la nube

Los tradicionales firewalls de hardware quedan obsoletos en un mundo donde los empleados trabajan desde cualquier ubicación. FWaaS traslada las funciones de seguridad a la nube, protegiendo el tráfico antes de que alcance la red corporativa.

Ventajas clave:

- Protección distribuida: Los ataques se bloquean en el punto de presencia (PoP) más cercano al usuario, no en la sede central.

- Escalado elástico: Adapta capacidad automáticamente según demanda, sin inversiones en hardware.

- Políticas unificadas: Aplica las mismas reglas de seguridad tanto para usuarios en oficinas como remotos.

3. Zero Trust Network Access (ZTNA)

El fin de la confianza implícita y el inicio de la verificación constante

ZTNA redefine el acceso a los recursos corporativos bajo un principio simple: «nunca confíes, siempre verifica». Reemplaza las VPNs tradicionales con un modelo donde cada solicitud de acceso se valida minuciosamente.

Características transformadoras:

- Acceso basado en identidad: Los usuarios solo alcanzan los recursos estrictamente necesarios para su rol.

- Evaluación continua: Verifica en tiempo real el estado del dispositivo (parches, antivirus) antes de permitir conexiones.

- Apps invisibles: Los recursos corporativos no están expuestos en Internet, eliminando vectores de ataque.

4. Secure Web Gateway (SWG)

El filtro inteligente que protege cada interacción web

En un entorno donde el 95% del malware web utiliza cifrado SSL, los SWG modernos analizan el tráfico encriptado para bloquear amenazas antes de que lleguen al usuario final.

Funcionalidades críticas:

- Protección contra amenazas avanzadas: Detecta y bloquea phishing, malware y ataques zero-day.

- Control de contenido: Restringe acceso a sitios no productivos o peligrosos.

- Integración con ZTNA: Aplica políticas consistentes independientemente de la ubicación del usuario.

5. Cloud Access Security Broker (CASB)

El guardián invisible de las aplicaciones en la nube

Con el crecimiento explosivo del SaaS, los CASB monitorean y protegen los datos corporativos en cientos de aplicaciones cloud, muchas de las cuales los departamentos de TI desconocen.

Capacidades esenciales:

- Detección de Shadow IT: Identifica aplicaciones cloud no autorizadas en uso.

- Protección de datos confidenciales: Aplica cifrado y previene fugas de información.

- Cumplimiento automatizado: Facilita la adherencia a regulaciones como GDPR o HIPAA.

⚡ Arquitectura SASE en Acción

Caso:

Un empleado trabaja desde la sucursal de Madrid, que tiene múltiples conexiones a la red corporativa.

- Conectividad de la Sucursal

- SD-WAN selecciona dinámicamente la mejor conexión (MPLS para VoIP, 5G como backup, Internet para tráfico general).

- Ejemplo: Prioriza el ERP corporativo sobre MPLS y envía YouTube por Internet.

- Acceso a Aplicaciones Cloud

- El tráfico a SaaS (ej: Salesforce) va directo a Internet (sin pasar por el DC).

- FWaaS en la nube:

- Inspecciona el tráfico Este-Oeste (entre sedes) y Norte-Sur (a cloud).

- Bloquea un ataque de fuerza bruta a la app cloud.

- Control de Acceso

- ZTNA verifica:

- ✔️ Identidad (Azure AD)

- ✔️ Postura del dispositivo (parches actualizados)

- ✔️ Contexto (¿Está accediendo en horario laboral?)

- ZTNA verifica:

- Protección Web

- SWG:

- Descifra HTTPS y bloquea un phishing en

https://login-corporativo.falso.com. - Aplica políticas de uso (ej: redes sociales solo en breaks).

- Descifra HTTPS y bloquea un phishing en

- SWG:

- Seguridad en SaaS

- CASB:

- Detecta un intento de subir un archivo

contratos.xlsxa Google Drive personal. - Aplica DLP (bloquea la subida y notifica al SOC).

- Detecta un intento de subir un archivo

- CASB:

Resultado: Productividad sin comprometer la seguridad, todo ello sin inversiones en hardware costoso.

📊 El Impacto Tangible de SASE

| Parámetro | Enfoque Tradicional | Arquitectura SASE |

|---|---|---|

| Coste de Conectividad | Alto (MPLS dedicado) | Reducido (Internet + SD-WAN) |

| Tiempo de Implementación | Semanas/Meses | Horas/Días |

| Visibilidad | Limitada | Completa (acceso a apps y datos) |

| Flexibilidad | Baja | Máxima (adaptación en tiempo real) |

💡 Mitos y Realidades

- Mito: «SASE es solo para grandes empresas».

- Realidad: PYMES usan SASE con proveedores como Cloudflare, …, etc.

- Mito: «Requiere tirar toda mi infra actual».

- Realidad: Se puede integrar con firewalls existentes (ej: Check Point + SASE).

🔐 ¿Por Qué SSE ?

«SSE es el marco de seguridad cloud-native que protege el acceso a aplicaciones (on-premise y cloud) mediante tres pilares integrados: ZTNA, SWG y CASB.»

Pilares Fundamentales

| Componente | Función Clave | Ejemplo Práctico |

|---|---|---|

| ZTNA | Acceso seguro sin VPN basado en identidad y contexto | Un contador accede solo al ERP financiero desde su casa |

| SWG | Filtrado web con inspección SSL profunda | Bloqueo de phishing en Gmail o sitios falsos de bancos |

| CASB | Protección de datos en SaaS y detección de Shadow IT | Alerta cuando se comparten archivos confidenciales en Teams |

Dato clave: El mercado SSE crecerá un 36% anual hasta 2027 (Gartner).

⚖️ Comparativa Técnica: SASE vs SSE

Casos de Uso Ideales

| Criterio | SASE | SSE |

|---|---|---|

| Alcance | Red + Seguridad | Solo Seguridad |

| Componentes | SD-WAN + FWaaS + ZTNA + SWG + CASB | ZTNA + SWG + CASB |

| Mejor para | Empresas sin infraestructura definida | Empresas con SD-WAN que buscan mejor seguridad |

| Tiempo de Implementación | 6-12 meses (transformación completa) | 3-6 meses (enfoque seguridad) |

| Costo | Alto (integración completa) | Moderado (solo capa seguridad) |

Niveles de inspección

Tabla Comparativa: Niveles de Inspección

| Capa OSI | SSE (Estándar) | SASE (Incluye FWaaS) |

|---|---|---|

| L7 | ✔️ (SWG + CASB + ZTNA) | ✔️ |

| L4 | ❌ | ✔️ (FWaaS + SD-WAN) |

| L3 | ❌ | ✔️ (FWaaS) |

Diferencia entre SGW y FWaaS

| Capacidad | SWG | FWaaS |

|---|---|---|

| Enfoque principal | Tráfico web (HTTP/HTTPS) | Todo el tráfico (L3-L7) |

| Inspección SSL | Sí (esencial) | Opcional |

| Protege | Navegación + SaaS | Redes internas + servidores |

| Ejemplo de bloqueo | «evil.com» con certificado SSL | Ataque DDoS a IP corporativa |

¿Cuál Elegir?

- Elija SASE si: Necesita unificar red + seguridad desde cero (ej: migración completa a cloud).

- Elija SSE si: Ya tiene SD-WAN y solo busca modernizar seguridad (ej: reemplazar VPNs por ZTNA).

🚀 Conclusión: El Futuro es Convergente

- SASE sigue siendo relevante para empresas que inician su transformación digital.

- SSE gana terreno en organizaciones con infraestructura existente que buscan agilidad en seguridad.

🏆 Top 10 Soluciones SASE (2024)

El mercado SASE (Secure Access Service Edge) está dominado por proveedores que combinan seguridad (SSE) y red optimizada (SD-WAN) en una sola plataforma. Aquí está el ranking de las 10 mejores soluciones, basado en capacidades técnicas, adopción en el mercado y evaluaciones de analistas (Gartner, Forrester):

| # | Proveedor | Fortalezas | Mejor Para |

|---|---|---|---|

| 1 | Palo Alto Prisma Access | Integración perfecta con firewalls Palo Alto, ZTNA 2.0, FWaaS nativo | Empresas con inversión en Palo Alto |

| 2 | Zscaler Zero Trust Exchange | Mayor red global (150+ PoPs), SWG líder, CASB avanzado | Empresas 100% cloud-first |

| 3 | Netskope Security Cloud | Mejor CASB y DLP para SaaS, enfoque en protección de datos | Empresas con alto uso de Office 365/Salesforce |

| 4 | Fortinet FortiSASE | Integración con FortiGate, FWaaS robusto, buen equilibrio costo-beneficio | Usuarios de Fortinet |

| 5 | Cato Networks | SASE «puro» (red + seguridad integradas desde el diseño) | Empresas que buscan simplicidad |

| 6 | Cloudflare One | Red Anycast (300+ ciudades), Magic Firewall, precios transparentes | Startups y empresas globales |

| 7 | VMware SASE (antes VeloCloud) | SD-WAN líder + integración con Carbon Black | Empresas con VMware/Carbon Black |

| 8 | Cisco Umbrella + SD-WAN | Solidez en SWG y red, integración con Cisco Duo | Clientes de Cisco |

| 9 | Versa SASE | SD-WAN flexible + seguridad multicapa | Empresas con necesidades híbridas |

| 10 | Check Point Harmony Connect | Protección contra amenazas avanzadas (Sandboxing) | Empresas preocupadas por ransomware |

🔍 Análisis por Categoría

🔹 Mejor para Empresas con Inversión Existente

- Palo Alto Prisma Access (si ya usas firewalls Palo Alto).

- Fortinet FortiSASE (para entornos FortiGate).

- Cisco Umbrella (si tienes Cisco SD-WAN/Duo).

🔹 Mejor para Empresas 100% en la Nube

- Zscaler (red global más grande, enfoque en Internet/SaaS).

- Netskope (protección de datos en SaaS líder).

- Cloudflare One (rendimiento ultra rápido).

🔹 Mejor SASE «Todo en Uno»

- Cato Networks (red + seguridad integradas desde el origen).

- Versa SASE (flexibilidad en políticas).

🔹 Mejor Relación Costo-Beneficio

- Cloudflare One (precios simples, sin licencias ocultas).

- FortiSASE (menor TCO para usuarios de Fortinet).

📌 Tendencias Clave en SASE (2024)

- ZTNA 2.0: Verificación continua (no solo al inicio de la sesión).

- AI/ML en detección de amenazas: Sandboxing y análisis de comportamiento.

- SD-WAN como servicio: Integrado en plataformas SASE.

- Unificación de políticas: Una consola para seguridad y red.

💡 ¿Cuál Elegir?

- Prioriza integración si ya tienes firewalls/red de un fabricante.

- Evalúa necesidades de datos si usas mucho SaaS (Netskope destaca aquí).

- Considera la red global si tienes usuarios en múltiples países (Zscaler/Cloudflare).

Innovaciones que conectan, soluciones que transforman.